Categorie: Brood & Deegwaren , Hapjes , Hoofdgerechten , Nagerechten

“Het onderscheppen van berichten op EncroChat-telefoons was het grootste recherche-onderzoek ooit, zegt recherchebaas Andy Kraag. Van 1 april tot begin juni las de politie mee met meer dan twintig miljoen berichten die criminelen elkaar stuurden.

“Wat alleen in spannende films leek te kunnen, speelde zich voor onze eigen ogen af”, zegt Kraag. “We kregen een zeer gedetailleerde inkijk in de hedendaagse onderwereld. In een paar maanden tijd kregen we 3000 signalen van levensbedreigende situaties. Zelfs doorgewinterde rechercheurs hadden dit nog nooit meegemaakt. Het gaat om liquidaties maar ook schokkende martelingen. Waarschijnlijk zijn meerdere levens gered.”

Volgens Kraag heeft de politie “handig gebruikgemaakt” van het feit dat criminelen vrijuit praatten via de EncroChat-telefoons. Zo kwam er zicht op criminele netwerken, de kopstukken, sleutelfiguren, hun handel en hun werkwijze.

(Op een persconferentie werd rond het middaguur bekendgemaakt dat de afgelopen tijd in Nederland ruim honderd verdachten zijn opgepakt in de EncroChat-zaak.

Later op de dag voegde de politie Midden-Nederland daaraan toe dat die eenheid gisteren en vandaag ook elf aanhoudingen heeft verricht dankzij de informatie uit het onderzoek. Dat gebeurde bij doorzoekingen op 33 locaties. Ook bij de drugsinvallen die de Zeeuwse politie gisteren deed, blijkt EncroChat-informatie te zijn gebruikt)

Volgens politiechef Jannine van den Berg van de Landelijke Eenheid leveren de berichten een duidelijk beeld van de Nederlandse onderwereld op. “We kwamen oude bekenden tegen en nieuwe spelers. Het was alsof we aan de vergadertafel zaten bij criminelen. Sommige berichten waren zo ontluisterend dat ze ons voorstellingsvermogen te boven gingen.”

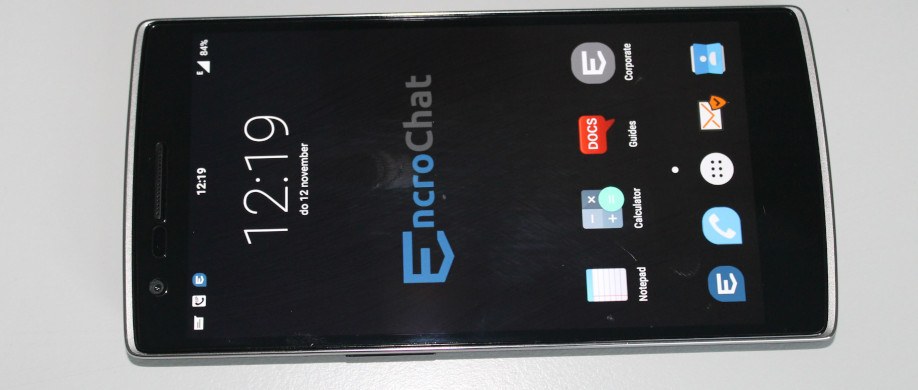

Hoe de politie precies bij EncroChat is binnengekomen, willen de opsporingsdiensten niet zeggen. Ze melden alleen dat er “geavanceerde cybertechnologie” is gebruikt, waardoor de politie de berichten al kon lezen nog voordat ze versleuteld werden verstuurd. En dat de rechter-commissaris het vooraf had goedgekeurd.

Of er malware op de toestellen is geplaatst, is dus niet bekendgemaakt. Het lijkt cybersecurity-expert Frank Groenewegen van Fox-IT sterk als dat het geval zou zijn op alle 50.000 EncroChat-toestellen. “Omdat ze vooraf niet weten van wie een telefoon is, zou dat een behoorlijke impact hebben.” Groenewegen vermoedt dat rechercheurs via de server in Frankrijk chatgesprekken live konden aftappen en inzien.

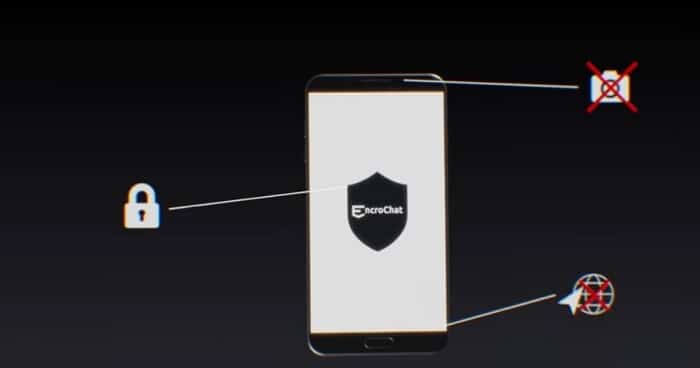

Hij schat dat er tientallen bedrijfjes als EncroChat zijn, die beweren dat hun telefoons een sterke versleuteling hebben, geen sporen achterlaten en niet af te luisteren zijn. De microfoon, gps-chip en camera zijn eruit gehaald. “Bij een eventuele hack kunnen er geen microfoon en camera aangezet worden en kan er niet gekeken worden waar de telefoon zich bevindt. Maar dat is ook niet nodig, toegang tot berichten is genoeg om erachter te komen wie iemand is.”

Misschien had EncroChat een zwak versleutelingsprotocol, is dat niet goed toegepast of kon de politie het live ontsleutelen, zegt Groenewegen. “Maar dat is speculeren. Ik wacht met smart op de details die hopelijk ooit tijdens rechtszaken bekend zullen worden.”

Advocaat Jan-Hein Kuijpers staat momenteel meerdere verdachten bij, die mogelijk bij de politie in beeld zijn gekomen door EncroChat-berichten. Hij merkt dat het nieuws van vandaag voor veel nervositeit zorgt in het criminele milieu. “Het is erg onrustig. Mensen willen weten: hoeveel hebben ze, hoelang zaten ze er al in? Heel veel jongens zitten nu met de billen tegen elkaar.”

Waarom maakten criminelen zo massaal gebruik van een communicatiesysteem, dat achteraf helemaal niet zo veilig blijkt te zijn? Kuijpers: “Het is een combinatie van gemakzucht en vertrouwen. De diensten die versleutelde communicatie aanbieden, garanderen dat het goed zit en daar wordt op vertrouwd.”

Eerdere onderzoeken naar vergelijkbare communicatienetwerken leverden al gigantisch veel bewijs op. Sommige verdachten kregen levenslang op basis van het onderschepte, geheime berichtenverkeer. In het EncroChat-onderzoek gaat het om nog eens drie keer zo veel berichten. Kuijpers vermoedt dat de recherche zich in de handen wrijft: “Dit wordt een regelrechte slachting.”

https://nos.nl/artikel/2339318-grootste-recherche-onderzoek-encrochat-als-een-spannende-film

Zie ook:

De politie heeft de afgelopen tijd meer dan honderd verdachten opgepakt in Nederland na het onderscheppen van hun geheime chatverkeer. Meer dan twintig miljoen berichten die criminelen elkaar stuurden, zijn in handen van de politie gekomen en voor een groot deel live meegelezen.

Dat hebben Nederlandse en Franse opsporingsdiensten vandaag bekendgemaakt. Zij spreken van “een aardschok voor de georganiseerde misdaad”.

Het gaat om berichten van het versleutelde telefoonnetwerk EncroChat, dat volgens de politie erg populair was bij criminele groepen wereldwijd. Het bedrijf heeft zo’n 50.000 gebruikers, waarvan 12.000 in Nederland. Het is gelukt hun berichten te onderscheppen, nog voordat ze werden versleuteld.

Door live mee te lezen zijn tientallen liquidaties, ontvoeringen en schietpartijen voorkomen, zegt de politie. Ook zijn drugstransporten onderschept en is een groot aantal verdachten opgepakt die actief zouden zijn in de georganiseerde misdaad. Er is volgens de politie zicht gekomen op delicten als drugshandel, moord, witwassen en corruptie.

Volgens de politie voelde het live meelezen alsof ze bij de criminelen aan de vergadertafel zaten:

‘Wat alleen in een spannende film leek te kunnen, speelde zich voor onze eigen over af’

Alleen al in Nederland zijn tot nu toe meer dan honderd verdachten gearresteerd en is meer dan 8000 kilo cocaïne en 1200 kilo crystal meth gevonden. Ook zijn 19 drugslabs ontmanteld. Verder heeft de politie twintig miljoen euro aan contant geld, tientallen wapens, dure horloges en auto’s in beslag genomen.

Ook in andere landen zijn verdachten gearresteerd, zoals in Zweden en Noorwegen. De Britse politie pakte niet minder dan 746 verdachten op dankzij informatie van Nederland en Frankrijk.

Het onderzoek begon in 2017, toen de Franse politie steeds vaker telefoons tegenkwam van EncroChat. Daarna startte een samenwerking met de Nederlandse politie. Hier hebben honderden analisten de berichten van duizenden criminelen dag en nacht gevolgd.

De politie verwacht dat de EncroChat-berichten uiteindelijk in meer dan 300 strafzaken een rol zullen spelen en nog jarenlang als bewijs zullen dienen. Ook worden naar verwachting de komende tijd nog meer verdachten gearresteerd. Volgens het Openbaar Ministerie heeft de rechter-commissaris toestemming gegeven om de berichten vanaf 1 april live mee te lezen.

Twee weken geleden kwam aan de meekijkoperatie abrupt een einde, toen EncroChat zijn gebruikers waarschuwde dat een overheidsinstantie met kwaadaardige software het netwerk was binnengedrongen. Het bedrijf raadde aan de telefoons meteen weg te gooien.

Het is al de vierde keer dat de politie een geheime berichtendienst ontmantelt. In 2016 kreeg de politie miljoenen berichten in handen nadat de server van het bedrijf Ennetcom in beslag werd genomen. Het leverde bewijs op in meer dan honderd zaken over liquidaties en drugshandel. Ook de zaak tegen de groep rond Ridouan Taghi drijft voor een belangrijk deel op deze onderschepte berichten.

Daarna volgden nog een vergelijkbare actie in Costa Rica en wist de politie live mee te kijken met criminelen die gebruikmaakten van weer een andere chatdienst. De politie denkt dat criminelen daarna zijn overgestapt op de berichtenservice van EncroChat.

Zie ook:

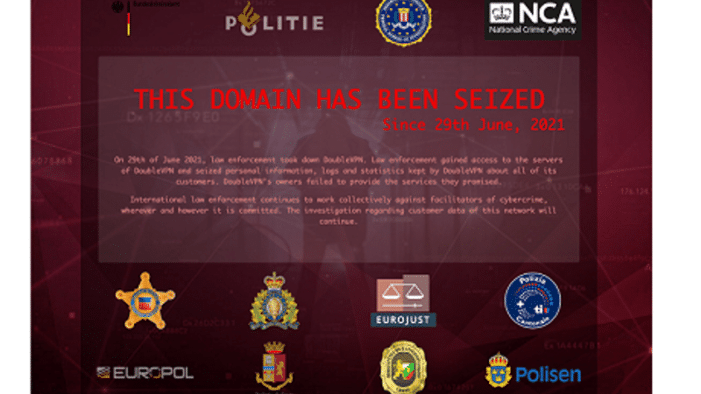

Justitie heeft donderdag wereldkundig gemaakt dat het er opnieuw in is geslaagd een versleutelde communicatiedienst te kraken. Het programma EncroChat werd veelvuldig gebruikt door criminelen, van wie onderlinge gesprekken nu in handen van de politie zijn gekomen. Het heeft geleid tot tientallen aanhoudingen.

De Franse en Nederlandse politie presenteerden op een speciaal belegde persconferentie de eerste resultaten van wat door Andy Kraag, hoofd van de Landelijke Recherche, werd omschreven als het “grootste rechercheonderzoek ooit”.

Sinds 1 april was het dankzij het kraken van de server van EncroChat, die zich in Frankrijk bevindt, mogelijk om live mee te kijken over de schouders van criminelen. De Franse justitie liet weten over een berg aan informatie te beschikken en spreekt van een unieke kijk op “hoe criminelen werken”.

Ook de Nederlandse justitie heeft meer dan twintig miljoen berichten live mee kunnen lezen nog voordat deze versleuteld werden door de gebruikers en EncroChat. Het bedrijf is internationaal een van de grootste aanbieders van versleutelde digitale communicatie.

In Nederland gaat het volgens justitie om tienduizend gebruikers wiens berichten gingen over “ongekend grote aantallen ernstige misdrijven”. Gevolg is dat de politie naar eigen zeggen liquidaties heeft voorkomen, plannen tot ontvoering zijn verijdeld net als voorgenomen martelingen van personen.

Pijnlijk is de constatering dat op belangrijke – logistieke – plaatsen ambtenaren lijken te zijn omgekocht.

Kraag maakte verder duidelijk dat er dankzij het kraken van EncroChat, onder meer 8.000 kilo cocaïne, 1.200 kilo crystal meth (methamfetamine), tientallen wapens en bijna 20 miljoen euro aan cash geld in beslag is genomen.

In Nederland zijn in verband met deze zaken meer dan honderd verdachten aangehouden. De reële verwachting is dat dit aantal de komende tijd zal toenemen.

“Naar schatting komt in meer dan driehonderd onderzoeken informatie beschikbaar over criminele organisaties”, verduidelijkt de politie.

Het nieuws van de hack kondigde zich al aan nadat gebruikers van EncroChat op 13 juni werden gewaarschuwd. De aanbieder van versleutelde telefoons liet weten te zijn gehackt en niet langer de veiligheid van EncroChat te kunnen garanderen.

Update: 14 oktober 2020

Het verkrijgen van de pgp-chats van EncroChat-gebruikers en ook de Nederlandse “sleepnetwet” is mogelijk in strijd met de Europese wetgeving over grootschalige dataverzameling van burgers. Dat zou blijken uit een recente uitspraak van het Europese Hof voor de Rechten van Mens in een zaak tegen Duitsland, Frankrijk en België.

Door @Wim van de Pol

Tijdens een zitting voor de Rotterdamse rechtbank in een zeer grote cocaïne-zaak komt voor het eerst in Nederland de rechtmatigheid van het verkrijgen van de gekraakte communicatie van EncroChat-gebruikers aan de orde. Het onderzoek naar de verdachten is begonnen met anonieme informatie van de inlichtingendienst (TCI) van de politie. Het bewijs ligt vooral in gekraakte chats met Encro-telefoons.

Die zijn verkregen door een hack van de Franse politie op servers in Frankrijk in een gemeenschappelijk politieonderzoek van verschillende EU-landen (JIT, een joint investigative team). De Franse justitie heeft aan het Nederlandse Openbaar Ministerie in de zaak laten weten dat de werkwijze bij de hack ‘militair staatsgeheim’ is.

Er zijn miljoenen gegevens (chats, e-mailadressen) door de politie in Frankrijk verzameld en aan Nederland overgedragen. De vraag die in de cocaïnezaak speelt is of dat mag. En die vraag speelt natuurlijk ook in de vele andere grote zaken waarin de recherche op basis van chats met EnrcoChat recent mensen heeft aangehouden voor zware misdrijven.

In principe mag een overheid grootschalige communicatiedata van burgers doorzoeken. Dat kan door een aanpassing in de Wet op de inlichtingen- en veiligheidsdiensten, die wel de “sleepnetwet” is genoemd. Inlichtingendiensten (AIVD en MIVD) mogen op grote schaal online-informatie van burgers verzamelen.

Advocaat Michel van Stratum stelde voor de rechtbank dat het ernstig de vraag is of de werkwijze in de EncroChat-zaak 26Lemont rechtmatig is geweest. Hij wijst op een recente uitspraak van het Europese Hof. Kort samengevat is daarbij geoordeeld, dat de zogenaamde sleepnetwetgeving (het grootschalig dataverzamelen van gegevens zoals bij EncroChat) alleen mag worden toegepast als een lidstaat geconfronteerd is met een ’ernstige dreiging voor de nationale veiligheid’. Van Stratum:

Dus dit soort wetgeving mag niet worden ingezet om dat te verzamelen in de strijd tegen criminaliteit. Dat mag al helemaal niet als zoals in de deze zaak, géén gebruik is gemaakt van specifieke garings- en analysebevoegdheden van AIVD en MIVD van – in Frankrijk als staatsgeheim aangemerkte informatie-, doch enkel een zgn. JIT-overeenkomst, welke geen enkele juridische grondslag en bevoegdheid geeft voor het rechtmatig opvragen en verwerken van miljoenen bulkgegeven van op dat moment onverdachte burgers. Ook een latere machtiging van een rechter-commissaris geeft daarvoor geen enkele juridische grondslag.

In het Wetboek van Strafvordering, waarin bijvoorbeeld het afluisteren van telefoons of het plaatsen van microfoons is geregeld, is ook geen grondslag te vinden voor een hack zoals die bij EncroChat, waarbij miljoenen persoonsgegevens worden opgevraagd, van verdachte maar ook van niet verdachte personen.

Van Stratum wil dat het Openbaar Ministerie meer informatie geeft over hoe de dataverzameling en de hack in Frankrijk is gegaan. Bovendien wil hij een deskundige van de Autoriteit Persoonsgegevens als getuige laten horen over de vraag of de EncroChat-hack en de dataverzameling rechtmatig is geweest volgens de Nederlandse en de Europese wetgeving.

Zie ook:

Het Nederlands Forensisch Instituut (NFI) heeft sinds eind 2019 in beslag genomen pgp-telefoons van EncroChat kunnen kraken. Dat staat los van de grote afluisteroperatie in Frankrijk waarbij dit voorjaar de politie mee kon kijken met chats van gebruikers van EncroChat. Inmiddels hebben de Franse autoriteiten de methode waarmee Encro-Chat werd gehackt tot ‘militair staatsgeheim’ verklaard.

Door @Wim van de Pol

In een onderzoek naar grootschalige cocaïnehandel schrijven twee officieren van justitie van het landelijk parket in een brief dat in bepaalde omstandigheden uit in beslag genomen pgp-telefoons van EncroChat ‘informatie kon worden veiliggesteld’.

Die methode heeft niet te maken met de werkwijze in het internationale onderzoek 26Lemont. Daarin werden servers in Frankrijk door de politie gehackt. In ieder geval vanaf 1 april konden rechercheurs zo maandenlang meekijken met appende criminelen.

Naar aanleiding van onderzoek 26Lemont is er een reeks invallen gedaan in drugslabs, zijn er inbeslagnames geweest, en zijn grote drugsonderzoeken geklapt zoals het onderzoek naar Roger “Piet Costa” P. en een groot cocaïne-onderzoek in Rotterdam. Ook werden in Brabant containers ontdekt waar criminelen mensen zouden hebben willen martelen. En vorige maand werd bekend dat er ook corruptie bij de politie is ontdekt door de EncroChat-hack.

Het NFI heeft dus nu een methode om EncroChat-telefoons te kraken. Dat kunnen telefoons zijn die na, maar ook vóór de hack van 26Lemont in beslag waren genomen.

Welke informatie de politie heeft veilig kunnen stellen met de NFI-methode voor de EncroChat-toestellen heeft het Openbaar Ministerie voorzover bekend nog niet in een onderzoek naar buiten gebracht. Ook is niet bekend in welke onderzoeken de gekraakte telefoons in beslag zijn genomen, of die zaken door de politie of Openbaar Ministerie naar buiten zijn gebracht en of er mensen zijn gearresteerd op basis van die informatie.

Advocaat Michel van Stratum stelt dat het Openbaar Ministerie door de brief meer vragen oproept dan beantwoordt. Zo is volgens Van Stratum helemaal niet meer duidelijk welke chats uit het onderzoek 26Lemont afkomstig zijn van eigen onderzoek door het NFI, van Franse onderzoekers verkregen Encro-opsporingsinformatie afkomstig van Franse servers, dan wel vermenging van beiden. Van Stratum: ‘Ik zie in andere onderzoeken van cliënten nu ook al EncroChats van voor 1 april 2020 voorbij komen.’

Hoe er bij de EncroChat-hack is gewerkt in Frankrijk is onduidelijk. Nu blijkt dat al vóór het oprichten van het Joint Investigation team (JIT) de Franse politie gebruik maakte van vergaande opsporingsmethoden tegen EncroChat, welke is onbekend. Van Stratum zegt volgens het OM de interceptietool door de Franse autoriteiten is aangemerkt als militair staatsgeheim.

Van Stratum:

Het OM verschuilt zich daarnaast achter het internationale vertrouwensbeginsel. Dit maakt toetsing van rechtmatigheid ter zitting door de verdediging in Nederland lastig maar niet onmogelijk. Het wachten is op een kritische klokkenluider à la Edward Snowden over geheime Franse Encro-trajecten en dataverwerking door het NFI. Verder moeten Nederlandse strafrechters ook adequate rechtsbescherming aan verdachten geven.

Zie ook:

http://www.sosokitchen.nl/vervolg-aivd-taghi-terrorismekaart

http://www.sosokitchen.nl/verdachte-grote-wapenvondst-hoofddorp-gelinkt-aan-ridouan-taghi

Podcast 6 november 2020

De politie onderschepte vijfentwintig miljoen chat-berichten uit afgeschermde telefoons. Het is een mokerslag voor de onderwereld. AD-misdaadjournalist Yelle Tieleman maakte samen met een collega een minutieuze reconstructie van deze spectaculaire hack-operatie. Marian Husken en Harry Lensink praten er met hem over door.

https://www.nu.nl/binnenland/6088898/operatie-encrochat-is-staatsgeheim

Zie ook:

“Het geval is heel relevant voor andere zaken waarin de recherche gekraakte pgp-berichten als bewijs aandraagt.

In grote processen over liquidaties, zoals Marengo, zijn vele gekraakte berichten van Ennetcom, PGPSafe en EncroChat gevoegd als bewijs. De politie maakt uit miljoenen berichten telkens een selectie. Advocaten hameren er – meestal vergeefs – op dat ze meer berichten willen bekijken omdat ze willen toetsen of de selectie van de politie juist is, en willen onderzoeken of er geen ontlastende berichten zijn.”

https://www.crimesite.nl/verdachte-vrij-door-ontlastende-encrochat-berichten/

Update: (In kader van EncroChat)

Nieuwsbericht | 03-12-2020 | 15:52

De man is in beeld gekomen door berichten in het gehackte Encrochat.

Een 38-jarige politieagent van de eenheid Oost-Nederland is dinsdag 1 december aangehouden vanwege ambtelijke corruptie, schending van het ambtsgeheim en computervredebreuk.

Bij een doorzoeking van zijn woning zijn diverse gegevensdragers in beslag genomen.

De aanhouding is gevolgd op de onderzoeken die zijn ingesteld naar aanleiding van het door politie en justitie onderschepte berichtverkeer via de (versleutelde) chatdienst Encrochat.

Het onderzoek naar de agent in Oost-Nederland wordt uitgevoerd door de afdeling VIK (Veiligheid, Integriteit en Klachten) van de politie-eenheid Oost-Nederland, onder leiding van het Openbaar Ministerie Oost-Nederland.

De verdachte is donderdagmiddag voorgeleid aan de rechter-commissaris van de rechtbank Overijssel. Die heeft de verdachte geschorst onder voorwaarden. De man moet zich beschikbaar houden voor verder onderzoek.

https://www.om.nl/actueel/nieuws/2020/12/03/politieagent-aangehouden-voor-corruptie

Update: 4 december 2020 (In kader van EncroChat)

“Justitie vermoedt dat in de containers de 37-jarige Nederlandse Iraniër Ali D. moest worden opgesloten “Hij is de Willem Endstra van Dubai,” zegt een getuige over hem. “Ze noemen hem Boss, van baas. Hij heeft status en heel veel geld. Hij regelt, werkt en kent alle boeven. Noem hem maar Taghi 2.”

Deze Ali D. zou vroeger gewerkt hebben met de Rotterdamse cokesmokkelaar: Roger P., beter bekend als Piet Costa. In een uitgebreid profiel dat NRC Handelsblad onlangs over hem schreef, staat dat D. circa 100 miljoen euro van Piet Costa gestolen zou hebben. In onderschepte encrogesprekken wordt Ali D. aangeduid als A1. Zo schrijft Piet Costa op 10 april: “A1 heeft me zwaar bestolen. Met ze Iraanse vrienden in Dubai.”

https://www.bd.nl/brabant/taghi-2-en-ahmet-g-moesten-in-martelcontainer-wouwse-plantage~a3d4bf63/

Martelkamer moest rol spelen in snel escalerend onderwereldconflict: ‘Ze mogen schreeuwen’

VIDEO Het martelcomplex dat afgelopen zomer in het Brabantse Wouwse Plantage is opgerold zou volgens het OM een rol hebben gespeeld in een groot conflict tussen rivaliserende groeperingen in het criminele circuit. Dat stelde officier van justitie Koos Plooij vanochtend tijdens een nieuwe inleidende zitting in het proces 26Douglasville.

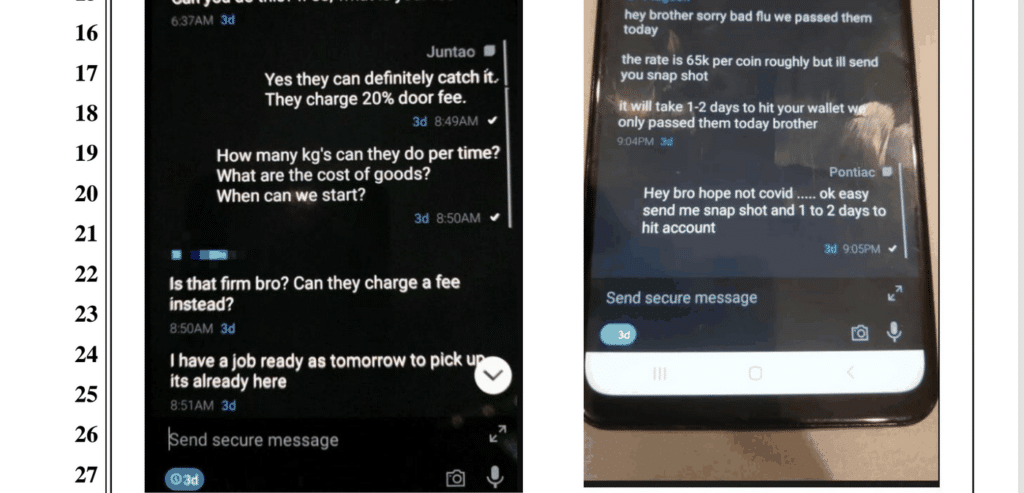

Inmiddels zitten tien verdachten vast in dit proces, onder wie de recent aangehouden Roger P. (49) uit Rotterdam. Deze P., met de bijnaam Piet Costa, is volgens het OM de man die opdracht heeft gegeven voor het bouwen van het martelcomplex. Bovendien is hij de hoofdverdachte in een onderzoek naar grootschalige cocaïnehandel. Hij zou een van de grootste smokkelaars van Nederland zijn en honderden miljoenen hebben vergaard. Daarnaast verbleef hij voornamelijk in het buitenland. Maar nadat in mei zijn compagnon Ibrahim Azaim in Rotterdam werd geliquideerd besloot hij naar Nederland af te reizen. Omdat de politie door het hacken van chatdienst Encrochat live mee kon lezen, kon hij worden ingerekend.

Begin dit jaar ontstond een heftig conflict rond de groepering van Roger P., nadat een miljoenenbedrag van hem gestolen zou zijn. Als reactie daarop zocht P. volgens het OM contact met Robin van O. (40), die ook tot zijn groep zou behoren. Officier Plooij citeerde uit een aantal onderschepte chatberichten tussen Roger P. en Robin van O. ‘Ik ben normaal niet van deze afdeling’, schrijft P. aan Van O. ‘Maar er zijn er nu een paar…. Ik hoop dat ik ze kan martelen.’ Ook schrijft hij aan Azaim, die dan nog in leven is: ‘wil je onze bajes zien…’ waarna hij een foto stuurt. ‘Plek voor man of tien. Schone loods. Alles geïsoleerd. Ze mogen schreeuwen.’ Ook chatten ze over het vervoer van doelwitten naar de loods, en wat er nog meer nodig is: politiekleding, vuurwapens, stopborden.

Volgens Plooij was het duidelijk dat de zeeloods met daarin een tandartsstoel maar één doel had: het martelen van criminele rivalen. Op die manier zou wraak worden genomen voor de diefstal van het miljoenenbedrag, zo lijkt het.

Advocaat Sanne Schuurman, die Robin van O. bijstaat, toonde een filmpje waaruit moest blijken dat op Van O. in de media karaktermoord is gepleegd. ‘Wie is Robin werkelijk’, vraagt een vrouwelijke stem, waarna babyfoto’s van Van O. te zien zijn. De kijker ziet daarna dat Van O. vroeger een groot zwemtalent was en het goed doet op school. Na een geslaagde schoolloopbaan gaat hij het bedrijfsleven in. In 2015 begint hij zijn sportschool EliteFit in Utrecht. In 2017 werden aanslagen gepleegd op het gebouw van de sportschool en Van O. krijgt van de politie te horen dat hij op een dodenlijst staat.

Volgens Schuurman kreeg zijn cliënt geen enkele hulp van politie en justitie. ,,Robin werd niet alleen doel van criminelen, maar ook van opsporingsinstanties,” aldus de vrouwelijke stem in het filmpje. ,,Zijn leven staat op het spel. Uit de hoek van justitie is er geen helpende hand.”

De recherche kwam het martelcomplex uiteindelijk op het spoor dankzij het hacken van Encrochat. Criminelen gebruikten deze telefoons om met elkaar te communiceren, met het idee dat zij anoniem waren en niemand mee kon lezen. Niets bleek minder waar. In de berichten werd gesproken over de bouw van het martelcomplex en werden foto’s van de voortgang aan elkaar verstuurd. Toen de politie doorkreeg wat er gaande was, werd het complex volgehangen met camera’s. Op het moment dat het complex bijna klaar voor gebruik was, greep de politie in en volgde een reeks aanhoudingen. Bij de inval werden snoeischaren, takkenscharen, een vrieskist, scalpels en vingerklemmen, politie-uniformen, stopborden en zwaailichten gevonden. De politiekleding blijkt afkomstig van diefstal uit een politiebureau in het Groningse Haren, in 2018.

De meeste verdachten beroepen zich op hun zwijgrecht. Een enkeling heeft verklaard dat in de containers werd gewerkt aan de bouw van een wietplantage. Van een martelkamer zou hij niks geweten hebben, de tandartsstoel had hij niet gezien. Het OM gelooft dat niet. Bovendien bleek onlangs uit forensisch onderzoek dat het dna van één van de verdachten op de riemen van de tandartsstoel is gevonden. Ook zijn er aanwijzingen dat er mogelijk sprake was van een andere locatie, waar onderdelen van een zogenaamde baarstoel zijn gevonden.’

Het OM vroeg de rechtbank om het voorarrest van de verdachten te verlengen.

Update: 7 december 2020 (In het kader van Encrochat)

“Volgens Jan-Hein Kuijpers, de advocaat van P., heeft justitie een enorm sleepnet uitgegooid met het hacken van Encrochat en daarbij de regels overtreden. ,,Als de hack niet volgens de regelen der kunst is gegaan, levert dat onherstelbaar vormverzuim op. Het is een onrechtmatige inbreuk op privacy”, aldus Kuijpers.

Volgens de advocaat werd via Encrochat veel desinformatie verstuurd en is het de vraag hoe betrouwbaar de berichten dus zijn. Kuijpers, en de advocaten van drie andere verdachten, deden vandaag verzoeken om het voorarrest van de verdachten op te heffen.”

Zie ook:

http://www.sosokitchen.nl/om-wil-hogere-straffen-voor-verdachten-aanslag-op-panorama

Lees ook:

Lees ook:

Politiemol Orm K. (44) Moet Vier Jaar Achter De Tralies Voor Verkopen Geheime Informatie Aan Topcriminelen, Eist Justitie

De Utrechtse politiemol Orm K. (44) moet van het Openbaar Ministerie vier jaar achter de tralies en mag negen jaar geen publiek ambt meer bekleden. De motoragent speelde twee jaar lang geheime informatie door aan criminelen en verkocht politiekleding. Deze lucratieve handel leverde hem volgens het Openbaar Ministerie 50.000 euro op.

“De politiemol gaf ook informatie door aan de in mei in Rotterdam geliquideerde Ibrahim Azaim. Ook over Roger P. ‘Piet Costa’ speelde hij gegevens door, net als over de in 2019 verdwenen Naima Jilal. Hij zegt dat hij er pas na verloop van tijd achterkwam dat hij met grote jongens van doen had.”

“Bij het Team Criminele Inlichtingen (TCI) kwam in mei een melding binnen over een agent die bij Vianen voetbalt en die informatie zou verstrekken uit het politiesysteem. Dan wordt ook bekend dat begin mei een woning aan de Potgieterstraat in Rotterdam met zware vuurwapens is beschoten en dat K. voorafgaand aan die beschieting informatie heeft doorgespeeld.”

“Volgens het OM heeft K. in die twee jaar tijd maar liefst 132 keer informatie uit het politiesysteem gehaald, het varieerde van kentekens, adressen, rijbewijzen, of de naam van iemand die door de politie in de gaten werd gehouden en waarom een woning werd doorzocht.

Volgens de officier van justitie vroegen criminelen of K. ‘hoger op zou kunnen klimmen binnen de politie’. Dan zou hij ook informatie over de grotere onderzoeken kunnen inzien. ,,Die ambitie had ik niet”, reageert hij. Orm K. geeft ook toe informatie te hebben versterkt over politieauto’s.”

Op 16 april verkocht de Utrechter voor 5000 euro vier politiebroeken en vier politieshirts aan zijn contactpersoon. Op 29 april wordt er in Voorschoten een gewapende overval gepleegd, waarbij de daders politiekleding droegen. K. verklaarde eerder dat niet bewezen kon worden dat het om ‘zijn’ verkochte uniformen ging. Een echt handeltje met politiekleding, zo blijkt uit onderzoek, had de agent niet, vertelt de rechter.

In het kader van EncroChat: 12 december 2020

“Twee weken geleden was er een internationaal gecoördineerde actie van de politie in Brazilië, België, Portugal, Spanje, Nederland én Dubai waarin bijna 200 huiszoekingen werden verricht en in totaal 45 verdachten in de boeien werden geslagen.”

“Hun rol in het onderzoek kwam aan het licht nadat de Nederlandse politie erin slaagde om de chatapplicatie EncroChat te kraken. Deze Belgische en Nederlandse kopstukken van het netwerk zijn ook voortvluchtig.”

https://www.crimesite.nl/encrochat-hack-leidde-politie-naar-braziliaanse-cocaine-majoor/

Lees ook:

“Dat onderzoek staat niet op zich maar hoort bij een groot internationaal onderzoek, dat door Europol wordt gecoördineerd, en zelfs vertakkingen heeft naar Saoedi-Arabië. Tijdens de actie daartegen werd voor honderden miljoenen aan vastgoed, vliegtuigen, luxevoertuigen en cash in beslag genomen.”

https://www.crimesite.nl/nederlandse-verdachte-belgische-megazaak-door-fout-op-vrije-voeten/

In het kader van EncroChat: 18 december 2020

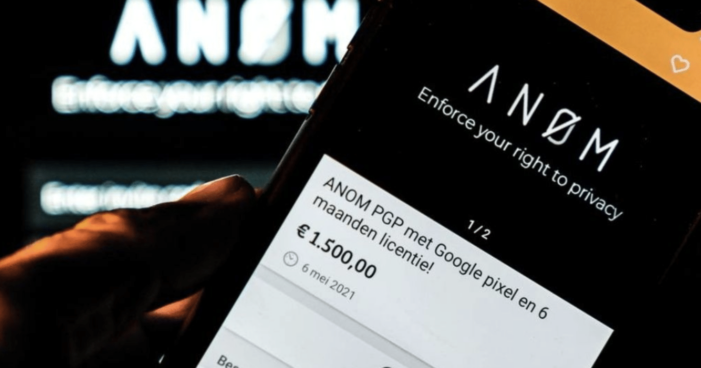

“De man uit Voorburg verklaarde dat de handel in versleutelde communicatie zijn dagelijks werk is. Nadat in juli wereldkundig werd gemaakt dat Encrochat is ontsleuteld, werd de verdachte opnieuw aangehouden. Uit de analyse van zijn telefoon is gebleken dat hij Encrochat-telefoons verkocht, inclusief zeker 266 dure abonnementen die erbij horen. Aan die abonnementen zou hij zeker 139.650 euro hebben verdiend. Volgens justitie heeft hij hierdoor een belangrijke faciliterende rol gespeeld in het criminele milieu.”

https://www.crimesite.nl/10-jaar-geeist-voor-drugshandel-via-darkweb-en-verkoop-encro-telefoons/

Update: 26 januari 2021

In een grote rechtszaak in Rotterdam over de invoer in Nederland van duizenden kilo’s cocaïne tegen 15 verdachten is de rechtbank dinsdagmiddag gewraakt. De rechtbank oordeelde maandag, voordat de inhoudelijke behandeling is begonnen, al op voorhand de rechtmatigheid van de zogenoemde EncroChat-gesprekken goed. Die chats zijn in deze zaak, maar ook in vele andere lopende rechtszaken, cruciaal in het bewijs. De 26Flamenco-zaak is de eerste grote zaak waar een rechtbank zich moest uitlaten over de hack door de politie van pgp-systeem EncroChat.

Door @Wim van de Pol

In de megazaak 26Flamenco zijn onderschepte en ontsleutelde chats van EncroChat-gebruikers het enige directe bewijs. Maandag concludeerde de rechtbank in een tussenvonnis na een voorbereidende zitting van vorige week dat:

de EncroChat-informatie in de zaak Flamenco rechtmatig is verkregen.

Dat is opmerkelijk omdat er in het dossier nog bijna niets inhoudelijks over de hack door de politie in Frankrijk en over de verwerking en de selectie van die informatie bekend is. De rechtbank gaat uitsluitend uit van stukken die officieren van justitie hebben opgesteld en een machtiging door een rechter-commissaris. Toetsing van de informatie en van de rechtmatigheid is met de beslissing verder uitgesloten.

Advocaat Van Stratum tegen Crimesite:

Het is een onbegrijpelijke beslissing dat de rechters zich op voorhand, zonder nader voorbehoud, in de zaken van alle vijftien verdachten gewoon expliciet en ondubbelzinnig hebben uitgelaten over de rechtmatigheid van de verwerking en de verkrijging van de Encro-chats, over de koningin van het bewijs. Terwijl we daarover nog helemaal geen volledig dossier hebben gekregen.

“26Flamenco” is een zeer groot onderzoek naar jarenlange invoer van zeker 4.000 kilo cocaïne. In het onderzoek is sprake van aanwijzingen van vergaande corruptie bij het beveiligingsbedrijf Securitas waarvan medewerkers tot op ‘managementniveau’ corrupt zouden zijn. In de zomer van 2020 werden twee beveiligers van Securitas in de haven van Rotterdam gearresteerd. In die zaak is de hoofdverdachte Eril A. voortvluchtig. Hij zou beveiligers hebben aangestuurd tijdens tientallen coketransporten in de haven.

De doorbraak in het onderzoek kwam doordat de politie erin slaagde de servers en de pgp-berichten van EncroChat te kraken. Dat gebeurde door een hack van specialisten van de politie in Frankrijk, in een zeer groot internationaal samenwerkingsproject, in Nederland 26Lemont geheten. Maar hoe precies dit ging, of de informatie betrouwbaar moet worden geacht, en of de operatie rechtmatig was, dat hebben advocaten en rechtbank nog niet kunnen toetsen. Toch vindt de rechtbank nu al dat het allemaal in orde is.

Nadere stukken toevoegen en het horen van getuigen is volgens de rechtbank niet noodzakelijk.

De advocaten vroegen aan de rechtbank om gegevens uit het onderzoek 26Lemont naar het onderzoek 26Flamenco: namelijk overeenkomst tussen de politiediensten die ten grondslag ligt aan het onderzoek 26Lemont en de Franse tegenhanger ervan, en een aantal Franse dossierstukken uit dat (Franse) onderzoek. Ook wilden ze de originele processen-verbaal en de beslissingen van de onderzoeksrechter in de Franse taal, waarvan eerder al een vertaling door de Nederlandse politie werd gevoegd.

Ook willen ze de zaaksofficieren van justitie van het onderzoek 26Lemont als getuigen horen, en ook twee politiemensen, Andy Kraag, Hoofd Landelijke Recherche en iemand van het Team High Tech Crime.

Van Stratum:

Door uitgebreide expliciete onbegrijpelijke rechtsoordelen te geven over de integriteit van de opsporing en de rechtmatigheid van Encrochats op basis van een onvolledig dossier, marcheert de rechtbank op ontoelaatbare wijze voor de muziek uit. De verdachten zitten op basis van het bewijs in voorlopige hechtenis. De rechtbank heeft zo het eindoordeel in feite al gegeven en het bewijs al in orde bevonden. Een verdediging heeft verder geen zin.

Volgens Van Stratum wekte de rechtbank hiermee meer dan alleen de schijn van partijdigheid.

Het vonnis van de Rotterdamse rechtbank kan van groot belang zijn omdat ook bij andere rechtbanken dezelfde kwestie over de Encro-chats speelt. Dit is de eerste rechtelijke uitspraak erover.

https://www.crimesite.nl/wraking-in-belangrijke-eerste-encrochat-zaak/

Update: 27 januari 2021

De discussie over de rechtmatigheid van de in Frankrijk verzamelde chats van EncroChat begin te spelen in een hele reeks rechtszaken. Dinsdag werd bekend dat een rechtbank is gewraakt nadat die op voorhand zonder eigen onderzoek stelde dat de Encro-chats rechtmatig verkregen zijn. Wat is er aan de hand?

Door @Wim van de Pol

De Franse politie heeft een cruciale rol gespeeld bij het verkrijgen van de Encrochat-berichten. De Fransen hebben door inzet van ‘een technisch hulpmiddel’ ervoor gezorgd dat berichten die via Encrochat werden verstuurd konden worden onderschept en gelezen. De politie had een server van EncroChat gehackt. Volgens het Openbaar Ministerie heeft Frankrijk dit gedaan in een strafrechtelijk onderzoek naar het bedrijf Encrochat en de daarachterliggende personen. Dat was nog voordat er een formele overeenkomst met de Nederlandse politie was gesloten.

Hoe de Fransen de hack precies hebben uitgevoerd is op grond van de summiere informatie die het Openbaar Ministerie aan Nederlandse rechtbanken heeft verschaft niet duidelijk.

Vaststaat dat de Franse politie in ieder geval drie maanden lang de beschikking heeft gekregen over de berichten die door duizenden gebruikers van Encrochat werden uitgewisseld. Waarschijnlijk heeft de politie via de server ook afzonderlijke Encrochat-telefoons gehackt (en is ook binnengedrongen). Alle informatie is vervolgens (ook) aan de Nederlandse politie (en korpsen in andere landen) verstrekt.

Inmiddels spelen Encro-berichten een hoofdrol in een serie rechtszaken, ook heel grote zoals die tegen Roger P. alias Piet Costa en die over de zogeheten “martelcontainers” en de mega-cokezaak waarin de rechtbank gisteren werd gewraakt.

Omdat dit Encro-bewijs cruciaal is, is het noodzakelijk voor de verdediging van de verdachten om te kunnen toetsen of het bewijs op juridische juiste manier is verzameld. De verdachte heeft het belang om ook zelf te kunnen controleren of bewijs tegen hem op rechtmatige wijze is verkregen.

Dat is één van de uitgangspunten van het strafrecht. Het is ook verankerd in de Europese grondrechten.

Het is bijvoorbeeld de vraag op grond waarvan de Fransen toestemming kregen om berichten van duizenden mensen te mogen onderscheppen en lezen. Alleen een verdenking tegen Encrochat is daarvoor niet genoeg. Ook de stelling van het Openbaar Ministerie dat alle EncroChat-gebruikers crimineel waren volstaat niet.

Zo’n grote schending van de privacy moet onder meer in overeenstemming zijn met de Franse wet en ook proportioneel en noodzakelijk zijn. Verder kan het grondrecht op een eerlijk proces van een verdachte in het geding zijn.

Aan Nederlandse rechtbanken is over de operatie slechts een machtiging van een Franse rechter-commissaris overlegd waarin deze toestemming geeft voor de operatie. De onderliggende stukken op basis waarvan die het besluit nam ontbreken, en dat is mogelijk niet genoeg om adequaat te kunnen toetsen. In de onderliggende stukken staat bijvoorbeeld precies welke verdenkingen er waren tegen welke verdachten.

Op basis van de Franse machtiging – en op basis van het oordeel van Nederlandse officieren van justitie – oordeelde de Rotterdamse rechtbank deze week dat het Encro-bewijs rechtmatig is. Maar dat kan de rechtbank nog helemaal niet weten, vond advocaat Michel van Stratum, en de rechtbank werd daarom door hem gewraakt omdat er geen recht op eerlijk proces aan de orde is en voeren van verdediging verder zinloos is.

In Limburg en Noord-Brabant spelen vier zaken waarin Encro-bewijs cruciaal is, of zelfs het enige bewijs is. Die gaan over voorbereidingen voor een liquidatie, internationale handel en productie van wiet, wapenhandel en laboratoria voor synthetische drugs.

Advocaten Serge Weening en Françoise Landerloo hebben er in die zaken bij de verschillende rechtbanken recent dringend op aangedrongen dat er stukken uit Frankrijk komen waaruit op te maken valt waarom Encro-hack rechtmatig zou zijn. Ze schreven daarover een brief van meer dan vijftig kantjes aan de rechtbanken.

In Nederland is op basis van de Franse informatie onderzoek 26Lemont gestart. Dat betekent volgens de advocaten dat ook van belang is hoe de Nederlandse opsporingsambtenaren vervolgens met die informatie zijn omgesprongen. Zij hebben in ieder geval drie maanden lang berichten van duizenden mensen kunnen meelezen.

Weening en Landerloo vinden dat ze het optreden van de Nederlanders moeten kunnen toetsen en daarom willen ze alle stukken die betrekking hebben op de verwerking van de Encrochat-gegevens door de Nederlandse politie en justitie zien. Ook daarvoor verwijzen ze naar uitspraken van de Hoge Raad en het Europese Hof.

De komende periode zal een groot aantal rechtbanken in een groot aantal zaken over deze vragen knopen moeten doorhakken. In één zaak heeft de rechtbank Limburg al om nadere stukken gevraagd. Als officieren weigeren die te geven komt de niet-ontvankelijkheid in zicht.

In de zaken rond de pgp-berichten van Ennetcom speelden dezelfde vragen. In die zaken vonden de verschillende rechters het tot nu toe niet nodig een principieel oordeel te geven. In de Sesamstraat-zaak komt Ennetcom overigens binnenkort weer aan de orde.

De vraag is nu hoe het met de EncroChat-zaken zal gaan verlopen.

Een interessante andere vraag over EncroChat is waarom het Nederlandse Openbaar Ministerie nadere informatie niet wil verstrekken. Het is vanzelfsprekend dat de politie geen informatie over de operationele werkwijze tijdens de hack wil geven. De gevraagde stukken en getuigen van de advocaten zien daar echter niet op.

https://www.crimesite.nl/rechtbanken-wacht-moeilijke-beslissing-over-encrochat/

Update: 10 februari 2021

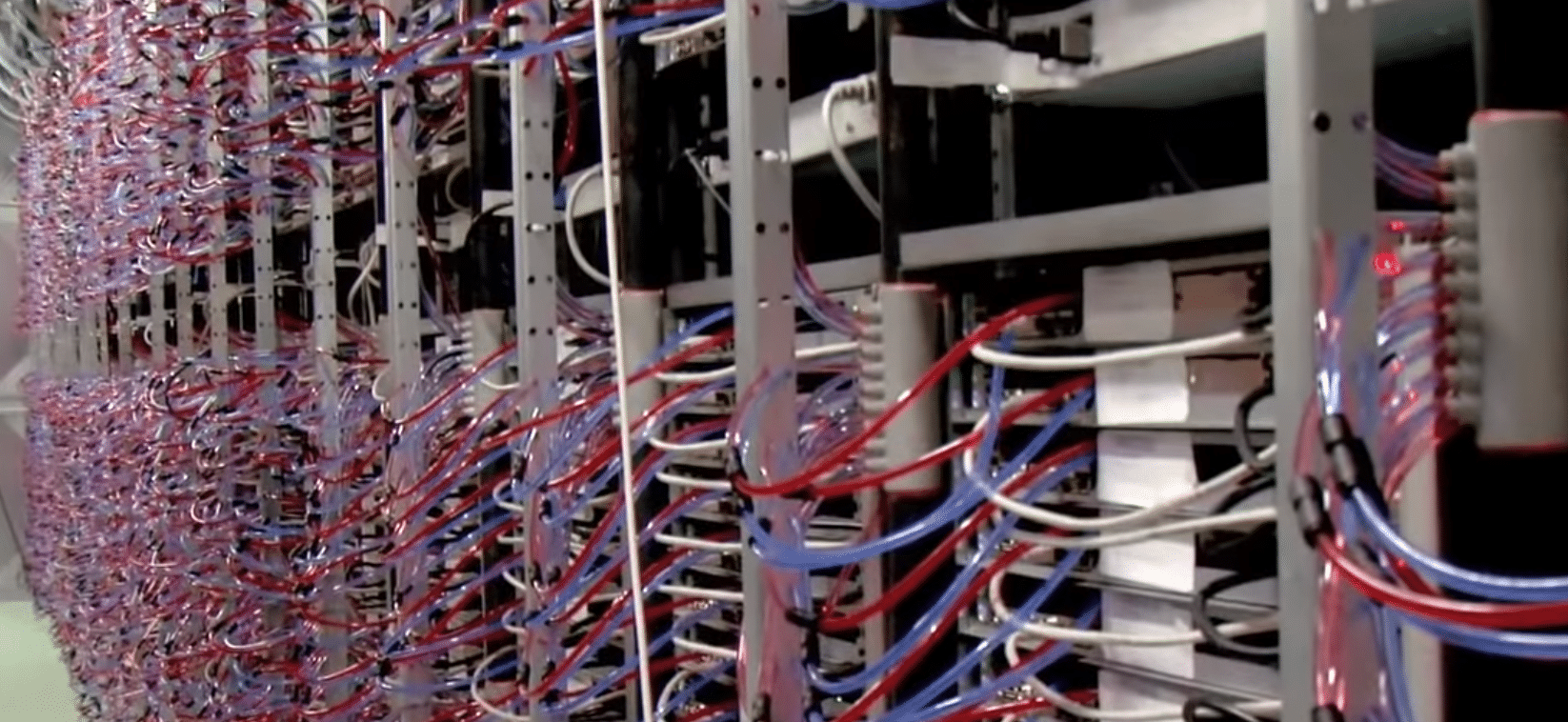

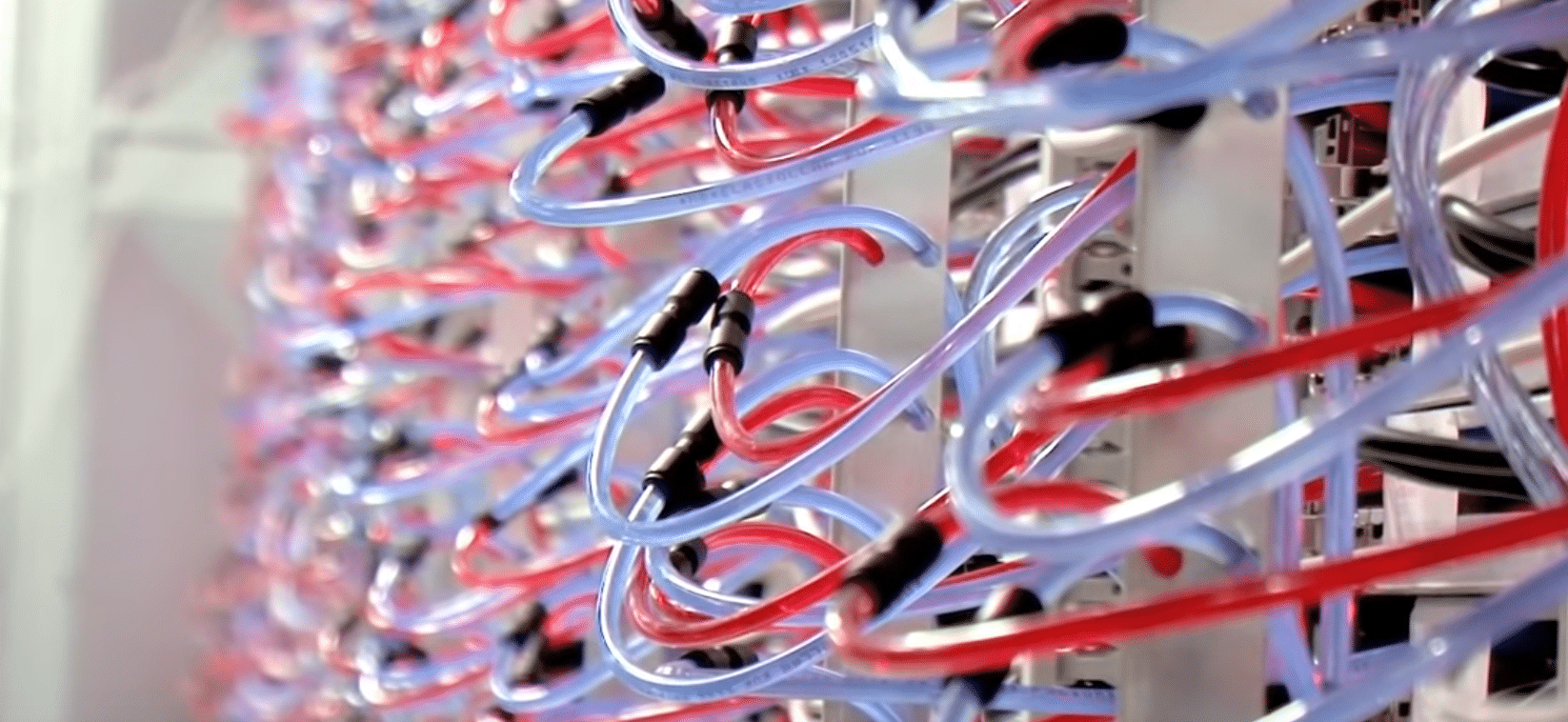

Om alle chats van alle gebruikers van communicatiesysteem EncroChat een paar maanden lang te kunnen meelezen heeft de Franse Gendarmerie vorig jaar één van de grootste hostingproviders van Europa bijna een uur platgelegd om daarin malware te kunnen installeren. Dat blijkt uit stukken van opsporingsonderzoeken in het Verenigd Koninkrijk, Frankrijk en Nederland die Crimesite heeft ingezien.

Door @Wim van de Pol

De inbraak van de politie in het gecodeerde chatsysteem EncroChat was een unieke klap van de internationale opsporing tegen criminelen die zich onbespied waanden in hun onderlinge communicatie. Het heeft geleid tot een lawine aan grote strafzaken.

Maar: hoe kon die hack gebeuren? En hoe ver zijn politie en justitie gegaan in het afluisteren van alle gebruikers van een openbaar communicatiesysteem?

Nadat met pgp-versleutelde chats van gebruikers op servers van Ennetcom in 2016 en van PGPSafe in 2017 in handen van de politie kwamen bleek uit onderzoeken van de recherche dat verdachten van liquidaties en drugshandel ook gebruik maakten van EncroChat-telefoons. Het Nederlands Forensisch Instituut (NFI) wist enkele Encro-telefoons binnen te komen, maar dat leidde niet tot toegang tot het gehele netwerk

Net als in Ennetcom konden Encro-gebruikers onderling met een speciale telefoon end-to-end versleutelde app-gesprekken voeren via een eigen server. De Encro-telefoons hadden een gewoon IMEI-nummer (het ID-nummer van een telefoon) en een SIM-kaart waarmee ze via de netwerken van telefoonproviders verbonden waren. Het was voor de recherche mogelijk om vast te stellen dat het verkeer EncroChat via een server in Frankrijk verliep.

Het was een server in Roubaix, van cloud- en hostingprovider OVH.

De Nederlandse politie wilde toegang tot Encro-telefoons van criminelen (en nam op de koop toe dat er ook mensen uit hun directe omgeving werden meegenomen). Om dat voor elkaar te krijgen kregen EncroChat (en de personen erachter) de verdenking een criminele organisatie te zijn die criminelen onderling liet communiceren en zich zo schuldig maakte aan witwassen van crimineel geld.

Om in Frankrijk onderzoek te kunnen doen moest er worden samengewerkt met de Franse politie.

In Europa kunnen politieteams van landen samenwerken aan hetzelfde onderzoek, in een zogenoemd Joint Investigation Team (JIT). Frankrijk en Nederland gingen samenwerken in een JIT. De Britse National Crime Agency sloot zich aan maar maakte geen deel uit van het JIT.

Er zijn dan al hoogstwaarschijnlijk buiten de JIT-samenwerking op hoger niveau verdere plannen tussen de landen gemaakt, en ook een strategie, maar daarvan zijn nog geen stukken bekend.

Voordat eind februari 2020 het contract van het JIT gesloten werd had de Franse politie al uit zichzelf in een eigen onderzoek naar EncroChat informatie over Encrochat-gebruikers in Frankrijk verzameld. Zo werd er in januari 2019, en ook in oktober 2019, in het diepste geheim een kopie gemaakt van de Encro-server in Roubaix. Daarvoor was een machtiging van de Franse rechter beschikbaar waardoor OVH de deuren moest openen.

Uit aantekeningen die een betrokken Britse ambtenaar maakte tijdens een Europol-overleg van 19 tot 21 februari 2020 in Den Haag blijkt nu dat de Franse politie door die kopie van de server de volgende informatie over Encro-gebruikers kreeg: ‘IP-adressen, e-mailadressen, notes en user names’. In een proces-verbaal van het Nederlandse Openbaar Ministerie staan nog veel meer technische data over de gebruikers vermeld.

Ook kreeg de politie IMEI-nummers en SIM-nummers uit het netwerk. En verder werd bekend dat er zich in 2019 17.000 Encro-gebruikers op een Frans netwerk hebben bevonden. Ook kon de politie zien dat er in het Verenigd Koninkrijk ongeveer 9.000 gebruikers waren. In totaal zijn er van ongeveer 39.000 telefoons data ontvangen. Justitie gaat ervan uit dat alle gebruikers criminelen zijn, rechtstreeks bewijs daarvoor is er niet.

Het gaat hier overigens over bijzondere persoonsgegevens die volgens de Nederlandse wet niet zomaar mogen worden verzameld of gebruikt. De rechter zal zich hierover later moeten uitspreken.

Speciale operatie

Speciale operatieMet de bedoeling om in Nederland nader onderzoek te doen naar de resultaten die uit het JIT-team zullen komen is in Nederland door het landelijk parket in januari 2020 het onderzoek 26Lemont gestart tegen EncroChat en de mensen erachter. Binnen dit onderzoek ligt dan ook informatie over een reeks verdenkingen tegen criminele organisaties waarvan vast is komen te staan dat ze Encro-telefoons gebruiken.

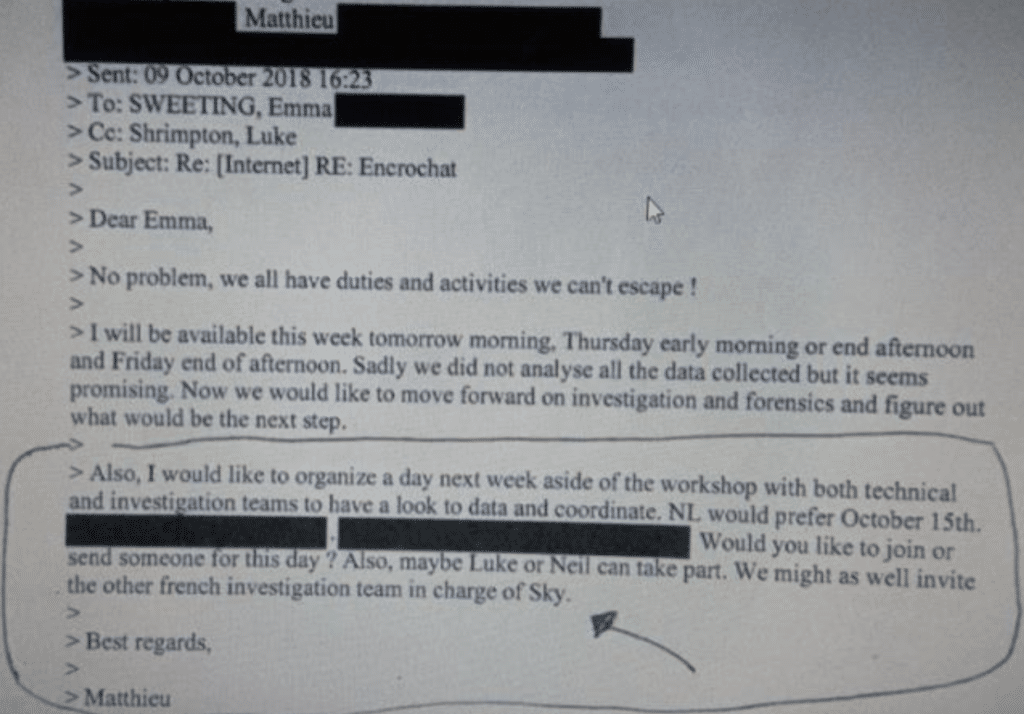

Uit e-mails en aantekeningen van ambtenaren van de Britse National Crime Agency en van Franse cyber-rechercheurs van een eenheid uit Pontoise (bij Parijs) blijkt dat er januari 2020 in Frankrijk wordt toegewerkt naar een speciale operatie tegen EncroChat. Deze stukken zijn gevoegd in een rechtszaak in Engeland. De Fransen, de Nederlanders en de Britten spreken af om elkaar op 19 februari 2020 te ontmoeten bij Europol in Den Haag. Daar zullen de details van deze operatie duidelijk moeten worden.

Intussen gaan de Fransen in Frankrijk verder met de volgende stap.

Op 3 februari 2020 vordert de teamleider van de afdeling computercriminaliteit van de Gendarmerie in Pontoise de inzet van een middel waarmee vertrouwelijke communicatie kan worden opgenomen. Deze inzet is goedgekeurd door de Franse binnenlandse veiligheidsdienst (DGSI). Het middel is geheim, omdat het valt onder de ‘militaire staatsgeheimen’. Een rechter geeft toestemming voor deze inzet.

Het middel zal worden ingezet op een server die staat in het immense datacenter van OVH in Roubaix.

Hostingprovider OVH is wat betreft servercapaciteit mogelijk de derde provider van de wereld en ook eigenaar van het grootste datacenter op aarde, dat staat bij Montreal, Canada.

De Franse operatie is minutieus voorbereid. We weten er iets van omdat een Franse rechercheur op 29 januari 2020 per e-mail aan een medewerker van de NCA in Londen uitlegde hoe het plan werkt. In de eerste week van februari zal gedurende één dag bij OVH voor de derde keer een kopie (image) worden gemaakt van de EncroChat-server.

Dat image is op een andere server gezet. Het middel is ook op die server geïnstalleerd. Een Franse rechercheur verwijst in e-mailcorrespondentie met Britse collega’s naar het middel als ‘rogue software’. Vervolgens werd in gereconstrueerde omstandigheden bekeken of de software naar bevrediging werkte. Als het werkt zijn de Fransen zijn klaar voor wat ze noemen ‘D-day’.

Op 19 februari 2020 komen in het uiterste geheim vertegenwoordigers uit verschillende landen bijéén op het Europol-hoofdkantoor in Den Haag. Daarbij zijn in ieder geval de Franse rechercheurs, en hun Britse en Nederlandse counterparts. Ook geeft een Nederlandse officier van justitie daar ‘een update’, waarvan een NCA-medewerker aantekeningen maakt op een blocnote met de aanduiding ‘official sensitive’. Ook dat stuk moest op gezag van een Britse rechter worden gevoegd in een strafzaak.

Op die vergadering krijgen de betrokkenen tactische instructies. De betrokken landen moeten ieder een eigen onderzoek naar Encro hebben lopen. De beraadslagingen over de totstandkoming van de hack moeten geheim blijven:

no mention of previous discussion between countries.

Zo noteerde een Britse ambtenaar, die bij het overleg was. Ook blijkt er tussen de landen sprake te zijn van ‘off record side meetings discussing the encro hierarchy, targetting and operational response.‘

Er is dus geheim overleg tussen de drie landen geweest dat expres buiten de stukken van strafzaken als 26Lemont wordt gehouden, en buiten het zicht van rechters. Een goed ingevoerde bron zegt tegen Crimesite dat er ook ambtenaren van inlichtingendiensten rechtstreeks bij de operatie betrokken zijn geweest. Samenwerking tussen opsporing en inlichtingendienst is in het strafproces aan zeer strikte regels gebonden.

Vanaf 30 maart gaat de operatie in Roubaix van start. Franse cyber-rechercheurs en technici zijn aanwezig in als de knop omgaat.

In de namiddag van 30 maart gaat een deel van de servers van OVH 40 minuten down, ergens tussen 17.00 en 19.00. Het lijkt erop dat alleen (reguliere) klanten in Frankrijk er last van hebben gehad. De storing blijft niet onopgemerkt en wordt wereldwijd besproken door deskundigen. Achteraf geeft OVH als oorzaak dat de storing werd veroorzaakt door een ‘malfunction in one of the connection cards of a backbone router’. Het bedrijf kon overigens volgens de Franse wet niet naar buiten brengen wat de ware oorzaak was, door een geheimhoudingsplicht.

In werkelijkheid werd in die 40 minuten de ‘rogue software’ geïnstalleerd. Die maakte het mogelijk alle chats van alle gebruikers van EncroChat op te slaan. Op 1 april 17.15 is die datastream aangezet, tot en met 26 juni omstreeks 17.00. Met als gevolg dat de politiediensten van de betrokken landen een EncroChat-dataset in handen kregen van vele honderdduizenden gesprekken.

In Nederland kon daarin met instemming van een rechter-commissaris op bepaalde namen en met bepaalde zoekwoorden worden gezocht. Die gesprekken zijn nu cruciaal bewijs in de allergrootste strafzaken.

Ook in het Verenigd Koninkrijk zijn de Encro-chats gebruikt. Maar daar mogen de gesprekken zelf niet worden ingezet als bewijs omdat ‘live interceptie’ volgens de Britse wet niet is toegestaan. Uit e-mail correspondentie die Crimesite heeft ingezien blijkt dat de Britse politie hierover tegen de Franse collega’s zegt dat de chats daarom als ‘intel’, dus als inlichtingen zullen worden gebruikt in de strafrechtelijke onderzoeken. Er lopen nu verschillende Britse rechtszaken over de Encro-chats.

Ook in Nederland liggen deze chats nu ter beoordeling aan rechters, zoals in de grote zaak tegen Roger “Piet Costa” P. en medeverdachten. En in de zaak over de martelcontainers. En ook in een megazaak waarin corruptie in de Rotterdamse haven een rol speelt.

Vaststaat dat er Nederlandse geheimhouders (bijvoorbeeld advocaten) gebruik hebben gemaakt van Encro-telefoons. De recherche heeft deze chats eerst gelezen en daarna ‘ontoegankelijk gemaakt’, zo blijkt uit de stukken. Vaststaat ook dat er vele gebruikers zijn afgeluisterd die niet verdacht waren en/of mensen die geheel niet crimineel zijn.

Uiteindelijk zullen rechters ook moeten toekomen aan de hamvraag of de hack en de verwerking van de data legitiem was en in overeenstemming met de Europese grondrechten, zoals die op privacy.

Voor de gewone Nederlandse gebruiker van smart phones en computers is er een andere hamvraag.

Mag de politie ook zomaar inbreken in systemen als WhatsApp, of zeer goed beveiligde systemen als Telegram, Proton of Signal, die in overgrote mate door niet-criminelen worden gebruikt (en natuurlijk ook door criminelen)? Andere vraag: mag de politie eigenlijk wel zomaar in het geheim communicatie van niet verdachte gebruikers onderscheppen en lezen?

https://www.crimesite.nl/encrochat-de-reconstructie-van-de-hack/

Update: 23 februari 2021

Het wrakingsverzoek van de rechtbank in de Rotterdamse mega-zaak “Flamenco” is dinsdag door de wrakingskamer afgewezen. Advocaten van drie verdachten hadden de rechtbank vooringenomenheid verweten. De rechtbank had in een tussenbeslissing gezegd dat de verkrijging van de chats van EncroChat in Frankrijk ‘rechtmatig’ was. Dat was wel een ongelukkige formulering, aldus de wrakingskamer, maar niet op te vatten als een eindoordeel.

Door @Wim van de Pol

Flamenco is een zeer grote cocaïnezaak over smokkel van grote partijen naar de haven van Rotterdam middels onder meer corrupte havenmedewerkers. Het bewijs is uitsluitend gebaseerd op ontsleutelde pgp-chats die vanuit Frankrijk zijn opgestuurd naar Nederland. Het Openbaar Ministerie gaat ervan uit dat de chats zijn geschreven door de verdachten.

De chats konden worden gelezen na een operatie in een server in Roubaix. Wat er precies is gebeurd is een Frans militair staatsgeheim. Een Franse rechter heeft de verkrijging van die chats door de Franse politie als rechtmatig beoordeeld. Een Nederlandse rechter-commissaris heeft de werkwijze van het Nederlandse Openbaar Ministerie bij de verkrijging van de Encro-chats eveneens in orde bevonden.

Naar aanleiding van verzoeken van advocaten bepaalde de Rotterdamse rechtbank in een tussenbeslissing op 25 januari zonder enig voorbehoud dat de Encro-chats ‘rechtmatig’ zijn verkregen. Advocaat Michel van Stratum stelde daarop vast dat de rechters ambtshalve en ondubbelzinnig al hun oordeel hadden gegeven over de verkrijging en het gebruik van het materiaal, terwijl het dossier nog niet compleet was er en vragen onbeantwoord waren. De cliënt van Van Stratum vond dat de rechtbank met het oordeel partijdigheid had getoond en verwachtte geen eerlijk proces meer. Twee andere verdachten en hun advocaten gingen daarin mee.

De zaak is pikant omdat de Flamenco-zaak de eerste rechtszaak is waar het bewijs van de EncroChats door een rechtbank werd beoordeeld.

De wrakingskamer is met verzoekers wel van oordeel dat de zinsnede: ‘uit het bovenstaande volgt dat de EncroChat-informatie in de zaak Flamenco rechtmatig is verkregen’ in de beslissing van 25 januari kan worden opgevat als expliciet eindoordeel over de rechtmatigheid. Maar deze bevinding moet in de context moet worden bezien. Er komen nog meerdere regiezittingen, en van een eindoordeel is overduidelijk geen sprake, aldus de wrakingskamer. Vrees voor vooringenomenheid hoeven de verdachten en hun advocaten volgens de wrakingskamer niet te hebben.

De wrakingskamer deelt wel een – ongebruikelijk – standje uit aan de drie rechters. De gewraakte passage wordt ‘bepaald ongelukkig geformuleerd’ genoemd.

Advocaat Van Stratum reageert geprikkeld op het vonnis van de wrakingskamer: ‘Wat een slappe wrakingskamer, met een onbegrijpelijke uitspraak. Men blijft de directe collega’s dekken. Al krijgt dit college wel een tik op de vingers met de tekst dat ze “ongelukkig” hebben geformuleerd’.

https://www.crimesite.nl/wraking-in-encrochat-zaak-afgewezen/

Update: 9 maart 2021

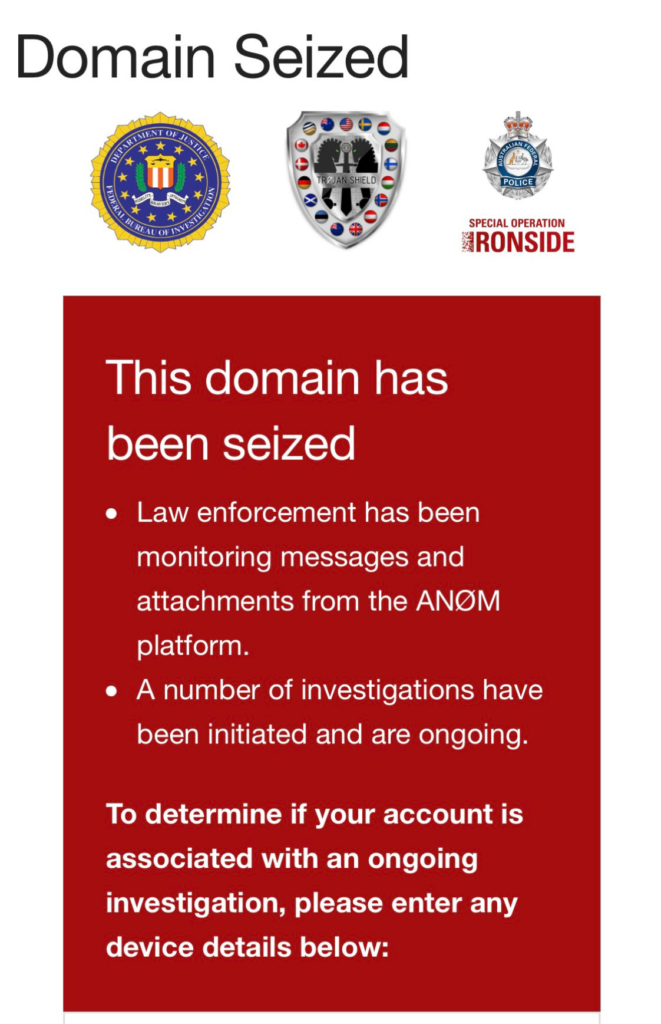

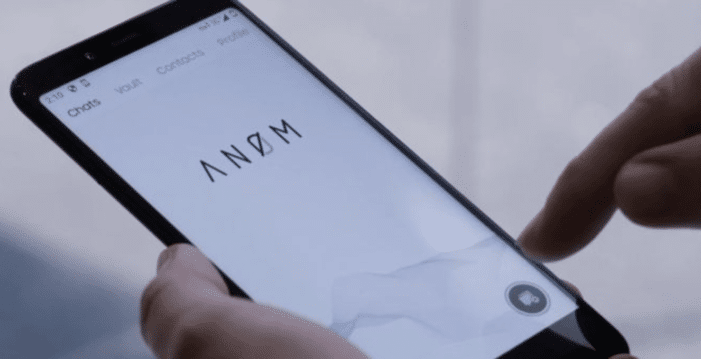

Met het kraken van Sky, de grootste aanbieder van cryptotelefoons, heeft de georganiseerde misdaad opnieuw een keiharde klap te verduren gekregen. Vanaf februari 2021 heeft de politie honderden miljoenen berichten live kunnen meelezen. De server is vandaag door de Nederlandse autoriteiten offline gehaald en in beslag genomen.

De politie spreekt van een ‘overtreffende trap’ als het gaat om de ontmanteling van Sky. ,,Het onderzoek heeft hiermee de georganiseerde misdaad hard geraakt,” stelt de politie. ,,Veel gebruikers van EncroChat zijn vorig jaar overgestapt naar Sky ECC. Het bedrijf is inmiddels wereldwijd de grootste aanbieder van crypto communicatie met zo’n 70.000 gebruikers. In Nederland zijn ongeveer 11.000 Sky-accounts toegewezen aan Nederlandse gebruikers.” De politie heeft vanaf februari 2021 ongeveer drie weken ‘live’ kunnen meelezen. Zeker 500 agenten werden tijdens deze periode ingezet om verdachten te kunnen identificeren.

Naast het offline halen van Sky zijn er vandaag een groot aantal invallen gedaan. In totaal zijn er 30 aanhoudingen verricht en 75 woningen en kantoren doorzocht. Daarbij is onder meer beslag gelegd op 28 vuurwapens in Rotterdam. Volgens de politie heeft het onderzoek, opererend onder de naam Argus, ook geleid tot de inbeslagname van duizenden kilo’s cocaïne, heroïne, hasj. Daarnaast zijn er meerdere wapens inbeslaggenomen en drugslabs ontdekt en ontmanteld en zijn miljoenen euro’s in beslag genomen.

Volgens Jonne Janssen, chef van de Amsterdamse recherche, is er ook hoop dat moordonderzoeken uit de periode tussen 2018 en 2020 een nieuwe impuls kunnen krijgen.. Naast de ‘live-fase’ is de politie er namelijk ook in geslaagd om oude berichten, verstuurd in de periode tussen 2018 en 2021, terug te halen. Om hoeveel berichten het gaat is nog onduidelijk. ,,Daar gaan we de komende weken goed naar kijken. Maar de hoop is er wel. Het gaat om onwijs veel berichten, om honderden miljoenen berichten. En we weten dat de mensen die we koppelen aan deze moorden, allemaal gebruik maakten van Sky.” De politie hoopt zo bijvoorbeeld ook de onderzoeken naar de moorden op de broer van kroongetuige Nabil B. en advocaat Derk Wiersum een nieuwe impuls te geven.

Janssen legt uit dat het onderzoek naar Sky begon in 2018, en ligt de focus van het onderzoek nu ook op de berichten die vanaf toen zijn verstuurd. ,,De live-fase was mooi meegenomen, maar onze inzet ligt echt op de enorme hoeveel berichten die op de server staan. Die hebben we, en we kunnen ze ook ontsleutelen.” De server, die ergens in een Europees land stond, is dinsdag door de politie in beslag genomen. Ook in België werden dinsdag invallen gedaan, op 200 verschillende plekken. Ook werden twee advocaten aangehouden, vermoedelijk in verband met een drugsonderzoek.

In het voorjaar wist de politie een vergelijkbare aanbieder, Encrochat, te kraken. Drie maanden lang kon de politie miljoenen berichten die werden uitgewisseld live meelezen. Hierdoor kwam de politie onder meer het beruchte (en opgedoekte) martelcomplex in het Brabantse Wouwse Plantage op het spoor. Ook werden honderden arrestaties verricht en grote drugsbendes ontmanteld. Daarnaast kreeg de politie een zeer verontrustend beeld van de corruptie binnen de overheid: agenten die informatie verkochten en douaniers die containers vol cocaïne lieten passeren.

Andy Kraag, hoofd van de recherche van de Landelijke Eenheid, spreekt van een geweldig resultaat. ,,Het kraken van Encrochat was een gamechanger, maar dit is echt een veelvoud daarvan. We hebben als het ware maandenlang de volledige onderwereld getapt. Met dank aan onze cyberspecialisten. Dat zijn echt de beste van de wereld. Het is baanbrekend wat ze gepresteerd hebben.”

Sky werd gezien als ‘de heilige graal’ onder de aanbieders van cryptotelefoons. De peperdure toestellen werden verkocht met abonnementen: om een jaar te kunnen chatten moest ongeveer 2000 euro worden neergelegd. Voor die prijs kregen gebruikers bijvoorbeeld de ‘panic wipe’, een optie waarbij het hele toestel bij een dreigende aanhouding direct onklaar kon worden gemaakt. Verstuurde berichten werden automatisch verwijderd na 30 seconden. Met de telefoons kon niet worden gebeld, ze waren uitsluitend voor het versturen van berichten ingesteld.

Daarnaast concurreerde Sky ook hard met andere concurrerende aanbieders als Ennetcom, PGP-Safe en Encrochat. Deze diensten werden door opsporingsdiensten gekraakt en onderuitgehaald. Sky daagde concurrenten uit zelfs en loofde enorme geldbedragen uit voor tech-specialisten die de encryptie Sky toch wist te verslaan. Ook adverteerde Sky met de belofte de meest veilige berichtendienst ter wereld te zijn.

Die hoogmoed lijkt het bedrijf en haar criminele gebruikers nu duur te komen te staan.

Update: 10 maart 2021

Berichtendienst Sky ECC spreekt tegen dat het is gekraakt of gehackt door opsporingsdiensten in Nederland. Het bedrijf meldt in een verklaring dat het ook niet is benaderd door de autoriteiten, die toegang zouden hebben gekregen tot honderden miljoenen berichten van gebruikers van de versleutelde dienst.

Yelle Tieleman 10-03-21, 10:19

Sky ECC zegt dat distributeurs in Nederland en België melding hebben gemaakt van een ‘valse phishing-applicatie die ten onrechte is gepresenteerd als Sky ECC’. Die app zou op telefoons zijn gezet, die vervolgens zijn verkocht via ‘ongeautoriseerde kanalen’. Sky zegt juridische stappen te ondernemen aan vanwege de verspreiding van die ‘nepapp’.

De berichtendienst spreekt ook tegen dat het een populair platform voor criminelen is. ‘Sky ECC heeft een zerotolerancebeleid en verbiedt alle criminele activiteiten op al haar platformen’, meldt de onderneming in de verklaring. ‘Accounts die worden gebruikt voor criminele activiteiten, worden onmiddellijk gedeactiveerd.’

Daar denken politie en justitie toch anders over. De Amsterdamse recherchechef Jonne Janssen stelde dinsdag tegen deze nieuwssite dat criminele organisaties de laatste jaren uitsluitend gebruik maakten van Sky om buiten het zicht van de overheid te blijven.

Het OM wil niet reageren op wat de berichtendienst nu stelt. ,,Hier gaan we niet op reageren. De Sky-server is gewoon in beslag genomen”, zegt een woordvoerder. Ook de nationale politie heeft er niets aan toe te voegen. ,,Wij hebben gezegd wat we wilden zeggen en dat is gisteren naar buiten gebracht.”

Het onderzoek naar de versleutelde berichten leidde in Nederland tot tientallen arrestaties. Ook in België zijn op grote schaal aanhoudingen verricht en huiszoekingen gedaan. Daarbij zijn ook twee advocaten aangehouden.

https://www.ad.nl/binnenland/gekraakte-berichtendienst-sky-wij-zijn-niet-gekraakt

Update: 13 maart 2021

De directeur en een voormalige distributeur van het versleutelde communicatieplatform Sky Global zijn in Californië aangeklaagd voor het faciliteren van de internationale handel in drugs via deze dienst.

Voor de directeur en de eerdere distributeur van het in Canada gevestigde Sky Global zijn vrijdag in Amerika arrestatiebevelen uitgevaardigd. Jean Francois Eap, de CEO van Sky Global, en Thomas Herdman, een vermeende handelspartner van Sky Global, zijn verdacht van overtreding van federale, landelijke drugswetten.

De FBI meldt het volgende over haar opsporingsactie die vooraf ging aan de aanklacht door justitie: ‘De FBI heeft een volgens ons verdacht illegaal communicatienetwerk opgerold, gebruikt door criminelen in de VS, Canada, en wereldwijd.’

Sky Global is gevestigd in Vancouver. Eap en Herdman zullen moeten worden uitgeleverd door Canada, aan de Verenigde Staten.

Volgens de aanklacht zijn de diensten van Sky Global ‘speciaal ontworpen om justitie ervan te weerhouden om de communicatie tussen leden van internationale criminele organisaties te monitoren, die zich bezig houden met drugssmokkel en witwassen.’

De onderbouwing van de aanklacht is dat Sky Global zou garanderen dat berichten die op hun apparaten zijn opgeslagen zodra ze in beslag zijn genomen door justitie, op afstand door het bedrijf kunnen en zullen worden gewist, aldus een persbericht van de aanklager in Zuid-Californië.

De aanklacht beschrijft dat het bedrijf Sky Global haar speciaal ontwikkelde encryptiesoftware ‘Sky ECC’ installeert op iPhone, Google Pixel, Blackberry en Nokia-toestellen. De apparaten communiceren met elkaar in een gesloten netwerk, waarbij Sky de communicatie laat verlopen via beveiligde servers in Canada en Frankrijk.

Er zijn tenminste 70.000 Sky Global apparaten in gebruik wereldwijd. Al meer dan tien jaar zou het bedrijf honderden miljoenen winst hebben gemaakt, in het bedienen van de internationale georganiseerde misdaad, en ze met hun dienst te beschermen tegen de aanpak door justitie.

De aanklacht tegen de twee bij Sky Global betrokken personen volgt volgens de Californische aanklager op de aankondiging van Europol op 10 maart van dit jaar dat justitie in België, Frankrijk en Nederland hebben ingekeken in honderden miljoenen berichten op de Sky Globals servers.

https://www.crimesite.nl/directeur-vermeende-criminele-berichtenserver-in-vs-aangeklaagd/

Update: 18 april 2021

18 april 2021

Tijdens de zoektocht naar Ridouan Taghi had de politie in 2019 al een zogeheten “printertap” op Sky-ECC. Taghi’s advocaat Inez Weski haalde tijdens de regiezitting van het Marengo-proces voor de rechtbank in Amsterdam afgelopen vrijdag een proces-verbaal aan waarin de recherche dat schrijft. Met een printertap wordt bedoeld dat werd geregistreerd welke toestellen met Sky (met elkaar) communiceerden. Advocaat Weski zei vrijdag dat desgevraagd het Openbaar Ministerie ‘geen opheldering’ heeft gegeven over de aard en omvang van die printertap.

Door @Wim van de Pol

De politie spreekt volgens Weski over deze ‘printertap’ in een proces-verbaal over de netwerkmeting van alle mobiele telefoons in een deel van het centrum van Rotterdam rond het kantoor van Weski, op 14 mei 2019. Ook werd een jaar aan verkeersgegevens van vijf Sky-telefoons uit dat gebied nagekeken. In het gebied zijn zeker drie andere advocatenkantoren en ook andere geheimhouders gevestigd over wie de politie geen informatie mag verzamelen. Besloten was tot die meting nadat Peter R. de Vries op Twitter had gemeld, dat justitie of politie hem had verteld, dat hij op een dodenlijst van Ridouan Taghi zou staan.

De politie nam volgens dat proces-verbaal aan, dat op het kantoor van Weski een contact van Taghi met Taghi zou gaan communiceren met een Sky-telefoon wat overigens volgens het proces-verbaal kennelijk niet gebeurde.

Weski heeft de rechtbank verzocht het Openbaar Ministerie op te dragen een schriftelijke verslaglegging te maken over de details rond deze actie. En ook om op te helderen of de dodenlijst waar De Vries op zou staan nog verder is onderzocht. Het is niet duidelijk hoeveel mensen en instellingen geraakt zijn door die zoektocht in de gegevens uit die netwerkmeting.

De politie dacht dat Taghi, of mensen uit zijn kring, gebruik maakten van telefoons met software van de encryptiedienst Sky-ECC. Dat is een encryptiedienst die recent door de politie is gehackt. Nu blijkt dat in 2018 de politie in de speurtocht naar Taghi al volop bezig was Sky en re-sellers van Sky-software te onderzoeken. Uit het dossier over bijzondere opsporingsbevoegdheden die in het onderzoek naar Taghi zijn gebruikt blijkt dat de politie probeerde uit te vinden waar SKY-ECC toestellen door verkopers werden opgeslagen. Ook werden re-sellers van Sky-telefoons en bemiddelaars geobserveerd. Weski zei tegen de rechtbank dat ze meer informatie wil over de methoden die in die onderzoeken naar Sky-re-sellers zijn ingezet; het Openbaar Ministerie weigert daarin inzage te geven. Weski: ‘Ik wil ook weten wat er met in beslag genomen Sky-telefoons is gebeurd. Is er ten behoeve van het onderzoek naar verblijfplaats van mijn cliënt misschien malware geplaatst in Sky-telefoons of servers van Sky?’

In maart van dit jaar kwam naar buiten dat de politie erin is geslaagd gedurende enige tijd berichten te ontsleutelen die gebruikers van Sky verzonden. Sky bracht daarna een bericht naar buiten dat er via re-sellers besmette telefoons in omloop waren gebracht.

De FBI nam deel aan het internationale politieonderzoek naar Taghi.

Nu blijkt dat de Nederlandse politie in de speurtocht naar Taghi ook heeft samengewerkt met deze Amerikaanse federale politiedienst (en binnenlandse veiligheidsdienst). De FBI heeft volgens het Openbaar Ministerie de Nederlandse politie geassisteerd bij de zoektocht naar Taghi.

De FBI beschikt over een database waarin gezocht kan worden op gegevens en personen die op sociale media actief zijn. Op de zitting van vrijdag in het Marengo-proces bleek dat de Nederlandse politie in de zoektocht naar hoofdverdachte Ridouan Taghi in die database navraag heeft laten doen.

Taghi’s advocaat Inez Weski zei dat het gaat om een interne database gevuld met informatie over social media-accounts. De FBI zou bijvoorbeeld kunnen vaststellen of activiteit op bepaalde social media kan worden geassocieerd met een opgegeven zoekterm, zoals een e-mailadres. Weski vroeg de rechtbank om aan het Openbaar Ministerie op te dragen te vertellen welke informatie in het onderzoek naar Taghi met en door de FBI is gedeeld en wat het resultaat van de zoektocht in die database was en in welke zin de FBI dan nog meer geassisteerd heeft.

https://www.crimesite.nl/politie-registreerde-alle-sky-telefoons-in-nederland/

Update: 16 maart 2021

16 maart 2021

Een document van de Britse National Crime Agency geeft de indruk dat de Nederlandse politie een actieve rol heeft gehad in de hack van EncroChat in het voorjaar van 2020. Het document, dat Crimesite heeft ingezien, geeft ook informatie over de werkwijze die is toegepast om de berichten op EncroChat-telefoons te kunnen lezen.

Door @Wim van de Pol

Het Nederlands Openbaar Ministerie heeft over het onderzoek naar EncroChat (26Lemont) in verschillende lopende rechtszaken over liquidaties en drugshandel informatie ingebracht. Uit die stukken blijkt dat de Franse autoriteiten verantwoordelijk waren voor de hack die op 30 maart 2020 plaatsvond in de server van EncroChat, in een groot datacentrum in het Franse Roubaix. Er zijn ook Franse stukken hierover.

Uit die Franse stukken blijkt dat de Fransen een onderzoek naar Encro zijn begonnen naar aanleiding van in Frankrijk aangetroffen Encro-telefoons, in bepaalde drugszaken en onderzoeken naar andere misdrijven. De high-tech crime unit van de Gendarmerie ging ermee aan de slag. Vervolgens zou met toestemming van de Franse veiligheidsdienst DGSI ‘een methode’ op de server van van EncroChat in Roubaix zijn toegepast waarover niets bekend kan worden omdat deze een ‘militair staatsgeheim’ betreft.

Met de hack zelf had Nederland dus niets te maken, stelt tot nu toe het Openbaar Ministerie.

Het NCA-stuk is gisteren door advocaat Ruud van Boom ingebracht bij de rechtbank op een voorbereidende zitting tegen Hagenaar Piet S.. Het is opgemaakt op 26 maart 2020, een goede week voordat de Fransen in staat waren gedurende enkele maanden lang de chats van Encro-gebruikers live te volgen en vast te te leggen.

Het stuk beschrijft de methodiek van de hack en samenwerking tussen de Fransen en de Nederlanders en hoe de Britten er informatie uit zullen ontvangen. Er staat het volgende:

De handelwijze hieronder beschreven is ondernomen door de Franse Gendarmerie en Nederlandse opsporing die samenwerken in een Joint Investigation Team (JIT). (…)

Verderop in het document staat nog de zin de Franse Gendarmerie en de Nederlandse politie de besproken werkwijze (bedoeld wordt de hack) samen ‘implementeren’. Eerder meldde Crimesite dat uit andere NCA-stukken bleek dat de samenwerking over de hack geheim moest blijven.

De wijze waarop de NCA-ambtenaar dit beschrijft lijkt meer op een Nederlands-Franse samenwerking dan op een zuiver Franse hack. In de volgende zinnen licht de NCA-ambtenaar toe hoe de hack, het Franse “militaire staatsgeheim” in zijn werk is gegaan.

De Encro-telefoons die zich na de installatie op 30 maart 2020 op de server van het “implantaat” (implant) meldden werden besmet met malware:

Een implantaat, dat is gecreëerd door het JIT, zal worden ingezet in een app op alle Encro-telefoons. Het implantaat zal worden geplaatst op telefoons via een update van de update-server, die momenteel in Frankrijk staat. Als het is ingezet zal het implantaat data van het apparaat verzamelen en doorsturen naar de Franse autoriteiten. Dat zullen zijn alle data op de telefoon, naar verwachting inclusief IMEI-nummers en usernames, wachtwoorden, opgeslagen berichten, geo-locatiedata, plaatjes en aantekeningen. Het implantaat zal op de apparaten blijven om fase-2 te faciliteren.

Fase 2:

Communicatie (zoals chat-berichten) die op de telefoons staan zullen dan worden verzameld tijdens de duur dat het middel wordt toegepast.

Fase-2 was de periode van april tot juni dat de berichten live konden worden bekend door autoriteiten en door de Fransen werden doorgestuurd naar een Europol-server in Den Haag. Dat was van 1 april 17.15 tot en met 26 juni omstreeks 17.00.

Uit het NCA-stuk blijkt dus dat Encro-telefoons een update met malware kregen. Waarschijnlijk was dit een key-logger waardoor alle berichten die een gebruiker intikte niet versleuteld werden doorgestuurd naar de politie voordat ze (versleuteld) naar de gesprekspartner gingen. Ook berichten (van anderen of van zichzelf) die hij of zij had opgeslagen op het apparaat werden doorgestuurd.

Het was in ieder geval volgens deze methode niet noodzakelijk om de codering van de Encro-berichten te kraken. De berichten werden naar de politie gestuurd voordat ze werden gecodeerd en verzonden.

https://www.crimesite.nl/brits-document-laat-zien-hoe-encrochat-werd-gehackt/

Update: 20 maart 2021

Nederlandse criminelen hebben via corrupte contacten bij Interpol geprobeerd rivalen te laten arresteren in Dubai. Dat maakt Het Parool op uit door de politie onderschepte berichten van EncroChat. Die berichten zouden zijn verstuurd door criminelen uit de groep rond Roger “Piet Costa” P.. Deze zitten nu vast. Het plan ging niet door. De rivalen in Dubai zijn op vrije voeten.

In april en mei vorig jaar verstuurden aliassen op Encro (waarvan de politie stelt dat P. en medeverdachte Robin van O. erachter zaten) elkaar vorig voorjaar berichten over ene Ali D. in de berichten A1 genoemd. Uit die berichten is op te maken dat deze D. 130 miljoen euro (aan door P. en zijn groep met cocaïne verdiend geld) heeft ontvreemd. Het geld zou hij hebben belegd in onroerend goed in Dubai en hij zou daar ook naar toe zijn gevlucht.

Voordien zou deze D., volgens P. en Van O. als financiële man voor hen hebben gewerkt.

D. zou eerder al een stevig door P. onder druk zijn gezet over de diefstal maar toen weer vrij zijn gelaten. In een bericht van P. staat:

Jongmocro was erbij toen ik Ali op de stoel had gezet… Mijn fout dat ik hem heb laten gaan, daarom is jongmocro dood. Ali moest mij betalen. Door die actie kwam 22,5 terug. Na zweren smeken allah kinderen moeder heb ik hem laten gaan. (…) Het feit dat hij zich had ondergepoept dus gezichtsverlies, trots eer hebben hem tot deze daad gebracht.

Jongmocro is Ibrahim “Ibo” Azaim die later in het voorjaar van 2020 is doodgeschoten in Rotterdam. Een medeverdachte van P. zegt dat Ali D. hiervoor de opdrachtgever was. De groep verdachten van Roger P. wordt nu naast cocaïnehandel ook verdacht van het voorbereiden van liquidaties en martelingen in door hen ingerichte martelcontainers die bij Wouwse Plantage zijn gevonden door de politie.

Roger van O. zou hebben geschreven aan P.:

Ik heb Dubai gesproken en we kunnen ze als spionnen laten oppakken dan worden ze gemarteld voor info. Als je hun voornaam en achternaam hebt kunnen we hun vlieggegevens zien wanneer ze naar NL vliegen of zijn geweest.

Roger P. zou hebben geschreven:

Ik heb interpol hier. Zij zijn corrupt. Ik heb hen alle info over hen gegeven en zij hebben 3 van hen met rood gemarkeerd voor mij. Ze staan nu op dit moment in het computersysteem op rood. Hierna zal de politie van Dubai zijn huizen overvallen en alles wat ze kunnen in beslag nemen. De geheime dienst is bij/voor ons zij gaan hem op de moslim manier ondervragen daarna gaat hij naar de gevangenis.

Er zou ook zijn betaald.

Maat die 3m is betaald aan Interpol en aan geheime dienst Dubai’, stuurt een vertrouweling aan Roger P. ‘Heb de helft al betaald en de andere helft na resultaat. Het geld zal rechtstreeks naar het ministerie van justitie gaan dus dag, dag, dag.

De autoriteiten in Dubai zouden zelfs een financieel onderzoek naar de bezittingen van D. zijn gestart en bezittingen hebben getraceerd in onder meer Cyprus.

Hoe dat is afgelopen is onbekend. Het plan van P. en Van O. is niet doorgegaan. Op 22 juni 2020 zijn ze aangehouden.

Overigens zegt het Het Parool officiële documenten te hebben gezien met daarop de naam van Ali D. en die van twee van zijn getrouwen die Dubai moesten worden uitgezet. In een andere zaak stelt volgens de krant een bekende Belgische crimineel dat hij in maart 2020 valselijk op de lijst van door Interpol ‘gesignaleerde’ (gezochte) personen is gezet. Volgens hem speelde op de achtergrond een poging van andere criminelen hem af te persen.

Twee dagen nadat in Nederland bekend was gemaakt dat EncroChat was gehackt werd in Dubai bekend dat een aantal ambtenaren was aangehouden op verdenking van corruptie. Ze zouden mensen hebben afgeperst middels de dreiging ze internationaal zouden worden gesignaleerd.

https://www.crimesite.nl/criminelen-probeerden-rivalen-te-laten-arresteren-in-dubai/

Update: 10 april 2021

10 april 2021

Het Nederlandse Openbaar Ministerie heeft in een brief aan officieren van justitie die chats van EncroChat gebruiken als bewijsmateriaal laten weten dat het vindt dat het Verenigd Koninkrijk in de samenwerking over EncroChat het ‘vertrouwen heeft geschaad’. Volgens NRC Handelsblad heeft Nederland langs ‘diplomatieke weg’ aan het VK laten weten dat er in dat land informatie naar buiten is gekomen die strikt geheim had moeten blijven.

Door @Wim van de Pol

Het draait allemaal om de hack die plaatsvond in het vorige voorjaar in een server van EncroChat in het Franse Roubaix waarna de Franse Gendarmerie in staat was gedurende enkele maanden alle berichten van EncroChat-gebruikers leesbaar te maken en door te sturen naar Europol. Die chats worden nu gebruikt als bewijs in strafzaken in (onder meer) Engeland en Nederland.

In Nederlandse strafzaken heeft het OM aan de rechtbanken gesteld dat de Franse autoriteiten deze hack hebben uitgevoerd, en dat de methode een militair staatsgeheim in Frankrijk is. Een Nederlandse onderzoeksrechter heeft dat van zijn Franse collega bevestigd gekregen, zo staat het in een belangrijk proces-verbaal van het Openbaar Ministerie dat is ingediend bij vele lopende rechtszaken.

Maar Crimesite publiceerde op 16 maart over een stuk van de Britse overheid waarin staat dat de methode is ontwikkeld door de Nederlanders en de Fransen gezamenlijk. In die stukken staat globaal de werkwijze beschreven en dat die ‘is ondernomen door de Franse Gendarmerie en Nederlandse opsporing die samenwerken’. Dat kan dan geen Frans staatsgeheim betreffen.

Deze kwestie kan in Nederlandse strafzaken heel gevoelig komen te liggen. Want het OM heeft in een uitgebreid proces-verbaal beschreven dat Nederland juist helemaal niet betrokken was. Controle hierop was niet nodig, immers: de rechter gaat er op basis van het Europese vertrouwensbeginsel van uit er geen grondrechten van verdachten zijn geschonden in het onderzoek.

Als nu blijkt dat het proces-verbaal van het OM niet (helemaal) klopt dan willen rechters misschien wel meer weten over de gang van zaken in Frankrijk en de Nederlandse rol.

Op 24 maart heeft het Openbaar Ministerie intern de diplomatieke klacht naar de Britten bekend gemaakt.

Eerder publiceerde Crimesite ook al over andere interne stukken en e-mails van de Britse National Crime Agency. Onder meer over notulen die Britse ambtenaren maakten in vergaderingen van Europol in vorig jaar in de maand voorafgaand aan de hack. In die vergaderingen bleek een Nederlandse officier van justitie een zeer prominente bijdrage te hebben. Ook werd duidelijk dat in de zijlijnen van het overleg informatie werd gedeeld tussen landen die geheim moest blijven en niet zou horen vastgelegd.

Het OM noemt in de brief informatie uit ‘vertrouwelijke vergaderingen bij Europese instellingen’ waarin is gesproken over ‘juridische en praktische vormen’ van samenwerken om internationale criminaliteit op te sporen.

In de OM-brief staat volgens NRC dat de Britten wordt verweten dat dergelijke stukken naar buiten zijn gekomen.

De berichten over de EncroChat-hack op een rij:

Brits document laat zien hoe EncroChat werd gehackt

Sommige Encro-gebruikers verwijderden oude berichten niet

EncroChat: de reconstructie van de hack (UPDATE)

https://www.crimesite.nl/om-is-boos-op-britten-over-openheid-over-encrochat/

Update: 15 april 2021

15 april 2021

De politie werkt aan een nationale aanpak van corruptie en aan betere screening van agenten. Volgens dagblad Trouw komt het initiatief voort uit het grote aantal corruptiesignalen dat met name naar boven is gekomen in de ontsleutelde berichten van encryptiediensten als EncroChat.